- Kan de database worden gehackt?

- Waarom zijn databases het doelwit van hackers??

- Hoe stelen hackers databases??

- Hoe krijgen hackers toegang tot databases?

- Hoe databases worden aangevallen?

- Wat zijn de bedreigingen voor de database??

- Hoe misbruiken hackers??

- Hoe gebruiken hackers SQL??

- Waarom gebruiken hackers SQL-injectie??

- Wat zijn de 3 soorten hackers?

- Wat doen hackers met uw gestolen identiteit?

- Welke informatie stelen cybercriminelen??

Kan de database worden gehackt?

Elke gewone databasegebruiker kan een database hacken als deze niet goed wordt gecontroleerd. Het maakt niet uit of besturingssystemen en netwerken goed zijn beveiligd, databases kunnen nog steeds: verkeerd zijn geconfigureerd, zwakke wachtwoorden hebben, kwetsbaar zijn voor onbekende en bekende kwetsbaarheden, enz.

Waarom zijn databases het doelwit van hackers??

Dergelijke databases zijn een verleidelijk doelwit voor cybercriminelen die ze kunnen hacken om dergelijke informatie te stelen en deze vervolgens gemakkelijk te verkopen aan medecriminelen op het Dark Web. ... Daarom moeten websitedatabases zo veilig en beschermd mogelijk zijn.

Hoe stelen hackers databases??

Hackers kunnen uw gegevens ook stelen door de wachtwoorden van uw online accounts te kraken. ... Keyloggers: aanvallers gebruiken malware om gegevens te stelen, zoals keyloggers om invoergegevens van het toetsenbord bij te houden en uw wachtwoorden te stelen. Phishing: Hackers gebruiken social engineering om u vrijwillig uw gebruikersnaam en wachtwoord vrij te geven.

Hoe krijgen hackers toegang tot databases?

In de meeste gevallen blijven de gebruikersnaam en het wachtwoord hetzelfde, zo niet kan de hacker giswerk of brute force-methode gebruiken om toegang te krijgen tot de database. ... Deze pakketten worden vervolgens geanalyseerd om combinaties van gebruikersnaam en wachtwoord te ontcijferen en het echte doel is om deze informatie voor de rootdatabasebeheerder te krijgen.

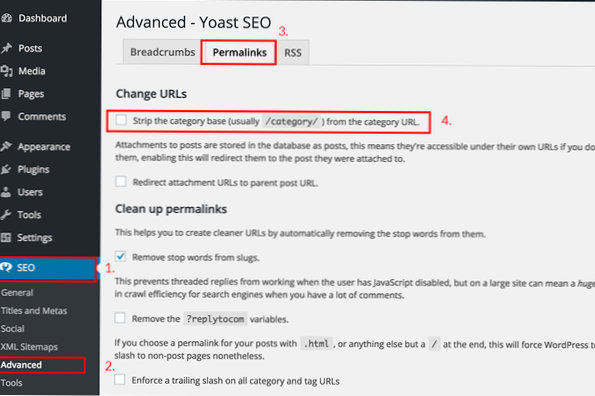

Hoe databases worden aangevallen?

SQL-injectiekwetsbaarheden treden op wanneer toepassingscode dynamische databasequery's bevat die rechtstreeks door de gebruiker verstrekte invoer bevatten. Dit is een verwoestende vorm van aanval en BSI-penetratietesters vinden regelmatig kwetsbare applicaties die volledige authenticatie omzeilen en extractie van de hele database mogelijk maken.

Wat zijn de bedreigingen voor de database??

Belangrijkste bedreigingen voor databasebeveiliging en hoe ze te verminderen

- Belangrijkste databasebedreigingen.

- *Overmatige privileges. ...

- *Gewettigd misbruik van privileges. ...

- * Database injectie aanvallen injection. ...

- * Malware. ...

- *Blootstelling aan opslagmedia. ...

- *Exploitatie van kwetsbare databases. ...

- *Onbeheerde gevoelige gegevens.

Hoe misbruiken hackers??

Simpel gezegd, exploits zijn een manier om toegang te krijgen tot een systeem via een beveiligingslek en misbruik te maken van de fout in hun voordeel - met andere woorden, om het te exploiteren. Exploits komen normaal gesproken via een stukje geprogrammeerde software, een stukje code of een script.

Hoe gebruiken hackers SQL??

SQL-injectie-aanvallen zijn de werkpaarden van hackincidenten, waarbij websites worden misleid om creditcardnummers en andere gevoelige gegevens aan hackers te verstrekken. ... De aanvallen maken gebruik van een kwetsbaarheid of kwetsbaarheden in webapplicaties die communiceren met backend-servers waar de databases zijn opgeslagen.

Waarom gebruiken hackers SQL-injectie??

Met behulp van SQL-injectie zal een hacker proberen een specifiek vervaardigde SQL-opdracht in een formulierveld in te voeren in plaats van de verwachte informatie. De bedoeling is om een reactie van de database te krijgen die de hacker helpt de databaseconstructie te begrijpen, zoals tabelnamen.

Wat zijn de 3 soorten hackers?

Wat zijn de drie soorten hackers??

- Zwarte hoed. Black hat-hackers zijn normaal gesproken verantwoordelijk voor het maken van malware, die vaak wordt gebruikt om geautomatiseerde netwerken en systemen te infiltreren. ...

- Witte hoed. ...

- Grijze hoed.

Wat doen hackers met uw gestolen identiteit?

1. Uw gegevens kunnen worden gebruikt om creditcards te openen of leningen af te sluiten. Als hackers uw burgerservicenummer, naam, geboortedatum en adres hebben, kunnen ze creditcards openen of leningen op uw naam aanvragen.

Welke informatie stelen cybercriminelen??

Welke informatie stelen cybercriminelen?? Cybercriminelen stelen allerlei soorten dingen, zoals medische documenten, creditcardgegevens en socialezekerheidskaarten.

Usbforwindows

Usbforwindows